ChatGPT, es la herramienta de inteligencia artificial en lenguaje natural que se puso a disposición del público en noviembre de 2022, probablemente facilitará los ataques cibernéticos de bajo nivel para los adversarios no calificados.

Se le puede pedir con éxito a ChatGPT que escribiera un correo electrónico de phishing convincente y que creara JavaScript que pudiera usarse para robar información personal. Los investigadores de seguridad han detectado material malicioso similar creado por ChatGPT publicado en foros de ciberdelincuencia.

¿Cuáles son los Ciberriesgos del ChatGPT específicamente y la inteligencia artificial en general? La amenaza a corto plazo puede ser menor, pero el futuro a largo plazo presagia una carrera armamentista, ya que tanto los atacantes como los defensores utilizan la IA para obtener ventajas entre ellos.

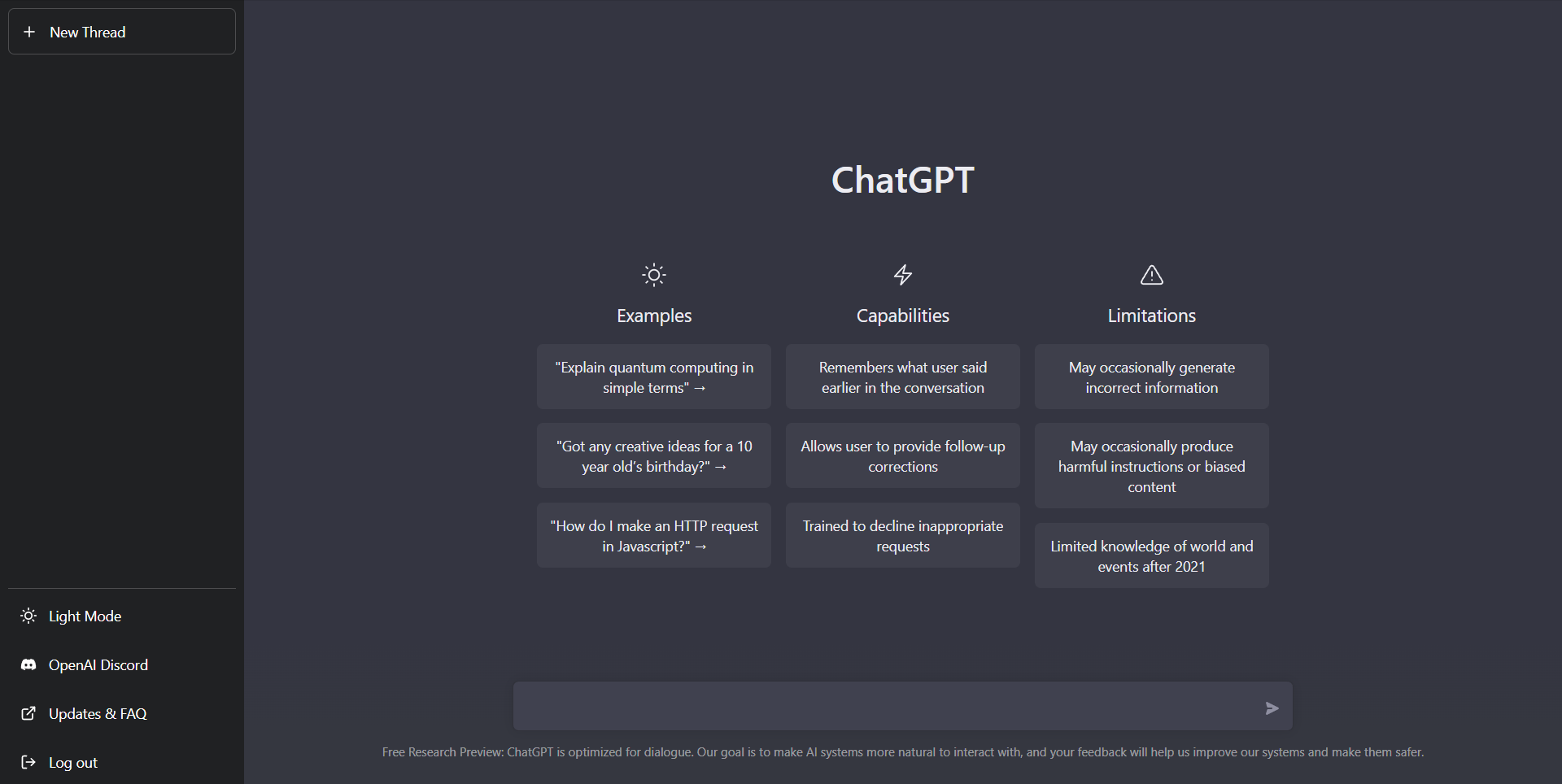

¿Qué es ChatGPT y qué hace?

ChatGPT es un bot de inteligencia artificial de modelo de lenguaje grande creado por la firma OpenAI de San Francisco. Desde el 30 de noviembre de 2022, cualquiera puede consultar ChatGPT, excepto durante los períodos de gran demanda. El acceso abierto continuará durante el período de prueba beta indefinido de ChatGPT.

ChatGPT está capacitado para responder consultas e instrucciones como lo haría un ser humano, excepto que tiene acceso a miles de millones de puntos de datos sobre todo tipo de temas. (No extrae datos de Internet de forma activa). Utiliza y analiza el lenguaje humano para generar un inglés americano con un sonido natural casi indistinguible del de un hablante humano nativo. Las personas que interactúan con ChatGPT lo han usado para buscar información, escribir canciones, explicar conceptos científicos, etc.

Los riesgos de seguridad cibernética asociados con ChatGPT

- Correos electrónicos de phishing: Un correo electrónico de phishing es un tipo de malware en el que el atacante crea un correo electrónico fraudulento pero creíble para engañar a los destinatarios para que lleven a cabo instrucciones dañinas. Estas instrucciones pueden ser hacer clic en un enlace no seguro, abrir un archivo adjunto, proporcionar información confidencial o transferir dinero a cuentas específicas. Las estafas de phishing son el tipo de malware más común que se encuentra hoy en día.

- Robo de datos: El robo de datos es cualquier exfiltración y acceso no autorizado a datos confidenciales en una red. Esto incluye detalles personales, contraseñas o incluso códigos de software, que pueden ser utilizados por los actores de amenazas en un ataque de ransomware o cualquier otro propósito malicioso.

- Malware: Malware, o software malicioso , es un término amplio que se refiere a cualquier tipo de software que tiene la intención de dañar al usuario de alguna forma. Se puede usar para infiltrarse en servidores privados, robar información o simplemente destruir datos.

- Botnets: Un ataque de botnet es un ataque cibernético dirigido durante el cual un hacker infiltra y secuestra una colección de dispositivos que están todos conectados a Internet. Refiriéndose a una red de robots, un actor nefasto lleva a cabo un ataque de botnet que tiene como objetivo tomar el control de una colección de computadoras, servidores y otros tipos de redes para una serie de posibles propósitos maliciosos.

Si bien esto puede parecer aterrador, todavía hay pasos que se pueden tomar para reducir el riesgo de estas amenazas al usar los servicios de ChatGPT, uno de ellos es implementar Panda Security.

Cómo protegerse contra los correos electrónicos de phishing

- Mantente informado. Esto puede parecer una herramienta muy básica, pero su educación y capacidad para reconocer un ataque cibernético o malware antes de permitirlo en su red es potencialmente lo único que se interpone entre usted y un actor de amenazas. Ser cauteloso con los correos electrónicos y los enlaces sospechosos contribuirá mucho a proteger su información.

- Uso de una contraseña segura. Otro consejo de seguridad muy básico que a menudo se pasa por alto, aunque suele ser la primera línea de defensa contra el robo de datos. Asegúrese de que la contraseña que elija sea compleja y difícil de adivinar.

- Activar la autenticación de dos factores. La mayoría de las redes ya tienen capacidades de autenticación de dos factores que garantizan que se utilicen factores únicos para determinar la identidad de un usuario antes de otorgarle acceso. Proporciona una capa adicional de seguridad a su red para evitar que se produzcan infracciones.

- Aprovechamiento de una plataforma de detección y respuesta de red. Una plataforma NDR proporciona un amplio monitoreo de ciberseguridad para su red para garantizar que ningún actor de amenazas maliciosas pueda acceder. Cyber Command de Sangfor proporciona capacidades únicas y avanzadas de búsqueda de amenazas para su empresa, ya sea grande o pequeña.

- Instalación de un software antivirus. Un software antivirus decente protegerá su red contra malware, ataques de phishing y la mayoría de las amenazas cibernéticas.